Тест на проникновение в беспроводные сети (Wireless Penetration Testing)

Пентест беспроводных сетей, или тестирование на проникновение в беспроводные сети, это процесс оценки безопасности беспроводных сетей, выполняемый специалистами, которые моделируют атаки на беспроводные сети для выявления уязвимостей и потенциальных угроз.

Заказать услуги по пентесту беспроводных сетей

Выполнение пентеста беспроводных сетей

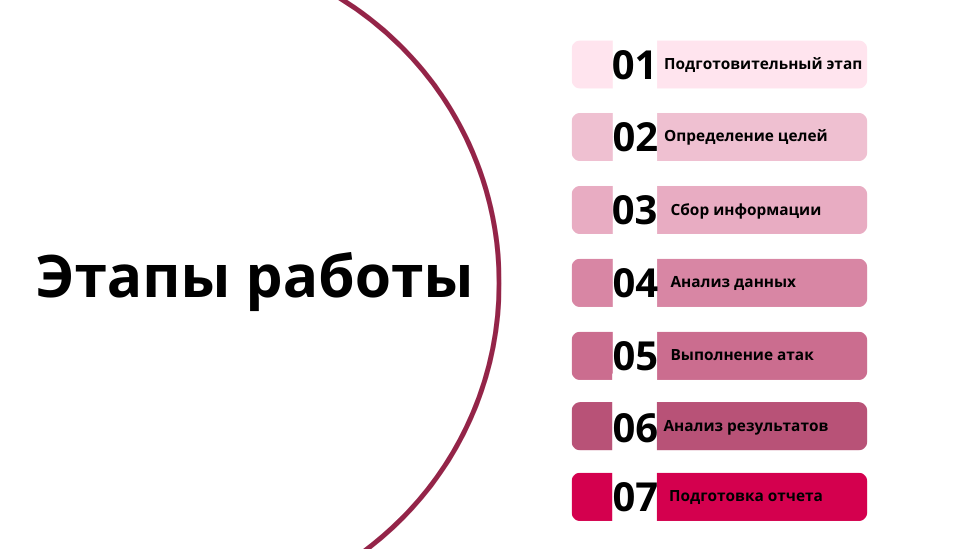

Тест на проникновение в беспроводные сети (Wireless Penetration Testing) — это процесс проверки безопасности беспроводных сетей. Рассмотрим этапы оказания этой услуги:

- Подготовительный этап: на этом этапе компания-исполнитель собирает все необходимые данные об объекте, который будет проверяться. Это может быть информация о структуре беспроводной сети, используемом оборудовании и технологиях шифрования;

- Определение целей: на этом этапе компания-исполнитель определяет конкретные цели проверки. Это может быть проверка уязвимостей системы безопасности, поиск доступных точек доступа или определение степени защиты сети от атак;

- Сбор информации: компания-исполнитель собирает информацию, которая может помочь выполнить задачу. Это может быть информация о точках доступа, используемых протоколах, используемых стандартах шифрования;

- Анализ данных: на этом этапе производится анализ полученной информации для выявления уязвимостей и перспективных направлений атаки;

- Выполнение атак: на этом этапе компания-исполнитель начинает выполнять запланированные атаки. Могут использоваться различные методы, такие как перехват сигналов беспроводной сети, создание фальшивых точек доступа и другие;

- Анализ результатов: по мере продвижения на этом этапе провайдер услуг анализирует полученные результаты и определяет, какие уязвимости были выявлены. Затем он может предоставить заказчику доклад, в котором будут перечислены все найденные уязвимости и предложены рекомендации по их устранению;

- Подготовка отчета: на последнем этапе провайдер услуг подготавливает отчет, который обычно содержит описание процесса проверки, выявленные уязвимости и рекомендации по их устранению. Этот отчет будет использоваться заказчиком для улучшения безопасности своей беспроводной сети.

Какое оборудование может применяться для тестирования беспроводных сетей?

Для тестирования на проникновение беспроводных сетей применяется следующее оборудование:

- Анализаторы спектра: это устройства для анализа частотного спектра, использующиеся для обнаружения и идентификации подозрительной активности в беспроводных сетях;

- Беспроводные адаптеры: это устройства, которые позволяют создавать свою собственную беспроводную сеть или получать доступ к уже имеющимся точкам доступа;

- Наборы инструментов для отладки Wi-Fi: эти инструменты предоставляют информацию о беспроводных сетях, используемых точках доступа, используемых каналах и других параметрах настроек.

- Беспроводные роутеры: устройства, которые могут быть использованы для создания фальшивых точек доступа или для проверки безопасности уже существующих точек доступа;

- GPS-устройства: используются для определения местоположения точек доступа и других беспроводных устройств;

- Антенны: используются для увеличения дальности связи с беспроводными устройствами или для нахождения скрытых точек доступа;

- Сканеры беспроводного трафика: позволяют провайдеру услуг захватывать и анализировать беспроводной трафик в режиме реального времени для выявления уязвимостей безопасности;

- Программное обеспечение: к примеру, Aircrack-ng, Wireshark, Kismet, Metasploit и другие инструменты могут использоваться для анализа и эксплуатации уязвимостей в беспроводных сетях.

Как понять, что необходимо провести пентест?

Необходимость проведения работ по анализу уязвимостей и тестированию на проникновение определены в ГОСТ 57580.1–2017. Это значит, что организации, которым нужно обеспечивать соответствие указанному стандарту в рамках Положений Банка России 683-П, 719-П, 747-П, 757-П, а также Приказа Минкомсвязи №930, необходимо на ежегодной основе проводить пентест тех или иных объектов инфраструктуры.

Что нужно предоставить и как подготовиться к прохождению пентеста?

В самом общем случае нужно сделать так, чтобы эксперты смогли подключиться к тестируемой инфраструктуре. Поэтому в случае внешнего тестирования необходимо предоставить перечень ресурсов, в случае внутреннего – возможность доступа к внутренней сети Заказчика.

При подготовке к тестированию нужно оповестить свою службу ИТ о проводимых работах и проверить наличие резервных копий критичных сервисов. Дополнительно в ходе тестирования возможно указать эксперту на желаемые временные рамки, в которые можно проводить тестирование – например, в будние дни с 9:00 до 18:00.

Сколько по времени занимает тестирование?

Это зависит от типа пентеста и может широко варьироваться. Если тестирование внешнего периметра занимает от двух недель, то работы по направлениям социальной инженерии либо тестирования внутренней сети могут длиться до двух месяцев и более.

Компетентные специалисты

Опыт, закрепленный большим количеством проведенных пентестов и подготовка наших специалистов — дают гарантию в корректности отчетов.

Конкурентные цены

Мы стремимся оптимизировать все процессы производства, что позволяет быть более эффективными.

Объективная оценка

Как независимая компания, мы дадим объективную оценку информационной безопасности предприятия.

Стоимость по пентесту беспроводных сетей

| Услуга | Стоимость |

|---|---|

Консультация |

бесплатно |

ПентестТестирование на проникновение по требованиям положений Банка России 683-П, 719-П, 757-П |

от 135000 руб. |

Пентест приложенияАнализ уязвимостей программного обеспечения |

от 250 000 руб. |

Пентест сайтаАнализ защищенности сайта |

от 150 000 руб. |

Социальная инженерияВарианты: email, телефон, очно |

от 200 000 руб. |

Пентест беспроводных сетейПроверка безопасности беспроводных сетей |

от 150 000 руб. |

Свяжитесь с нами

Напишите нам! Расскажите о Вашей задаче и наш специалист свяжется с Вами.

Услуги для Вас

Оценка и анализ уязвимостей по ОУД4 и ГОСТ 15408-3

Анализ уязвимостей и оценка программного обеспечения по ОУД4 и ГОСТ 15408-3

ПодробнееОценка соответствия по 683-П

Оценка соответствия требованиям Положения Банка России №683-П

ПодробнееГОСТ Р 57580

Оценка соответствия (аудит) требованиям в области информационной безопасности по ГОСТ Р 57580

ПодробнееОценка соответствия по 757-П (684-П)

Оценка уровня информационной безопасности предприятия и организации (НФО) по 757-П (684-П)

ПодробнееОценка соответствия по 382-П

Положение Банка России № 382-П: требования, аудит и оценка соответствия

ПодробнееОценка соответствия по 672-П (747-П)

Оценка соответствия требованиям Положения Банка России №672-П (747-П)

Подробнее